Microsoft Office उपयोगकर्ता OLE पूर्णांक ओवरफ़्लो बग के बारे में बात कर रहे हैं जो दुर्भावनापूर्ण कोड को लक्षित पीसी में सैंडबॉक्स और एंटी-मैलवेयर समाधानों को बायपास करने की अनुमति देता है। बहुत से लोग जानना चाहेंगे कि क्या वे जोखिम में हैं और वे अपनी गोपनीयता की रक्षा के लिए क्या कर सकते हैं।

क्या Microsoft Word का उपयोग करना असुरक्षित हो सकता है?

क्या माइक्रोसॉफ्ट वर्ड बग खतरनाक हैं? - यह मिलियन डॉलर का सवाल है। इसका उत्तर यह है कि बग अपने आप में खतरनाक नहीं हैं लेकिन हमलावरों द्वारा उनका फायदा उठाया जा सकता है।

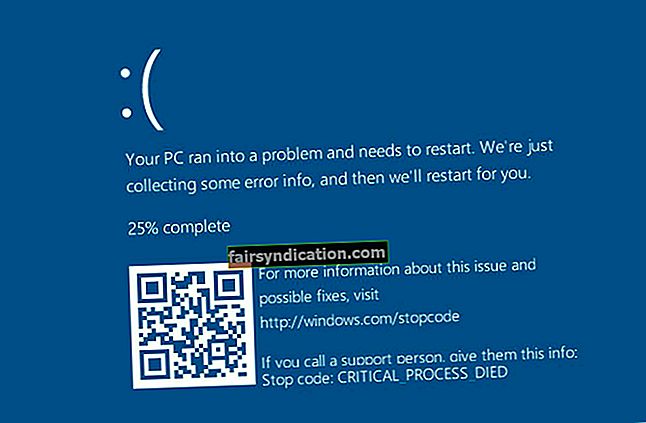

जिस तरह से Microsoft Office OLE फ़ाइल स्वरूप को संभालता है, उसमें एक बग है - OLE32.dll लाइब्रेरी पूर्णांक ओवरफ़्लो को सही ढंग से हैंडल नहीं करती है।

हमलावरों के एक समूह, जिसे सर्बियाई मूल का माना जाता है, ने इसका लाभ उठाते हुए Microsoft Word उपयोगकर्ताओं के सिस्टम में JACKSBOT मैलवेयर का एक नया संस्करण वितरित किया है।

उन्होंने जो किया वह विशेष वर्ड दस्तावेज़ बनाना था जो माइक्रोसॉफ्ट वर्ड (समीकरण संपादक भेद्यता) में स्मृति भ्रष्टाचार भेद्यता का फायदा उठाने के लिए ओएलई इंटीजर ओवरफ्लो बग का उपयोग करते हैं। वे तब कार्यालय खाते का दूरस्थ प्रशासनिक नियंत्रण प्राप्त करने में सक्षम होते हैं।

इस तरह, वे मैलवेयर वितरित करते हैं जो पीसी में सुरक्षा फायरवॉल को बायपास करता है और उपयोगकर्ताओं को इस बात से अनजान छोड़ देता है कि उनके सिस्टम से समझौता किया गया है।

JACKSBOT मालवेयर सिस्टम का पूरा नियंत्रण ले सकता है। इसमें पूर्ण-सेवा जासूसी क्षमताएं हैं:

- फ़ाइलें और/या फ़ोल्डर बनाएँ।

- फ़ाइलें स्थानांतरित करें।

- प्रोग्राम निष्पादित/समाप्त करें।

- उपयोगकर्ता और सामान्य सिस्टम जानकारी एकत्र करें।

- कीस्ट्रोक्स लीजिए।

- कैश्ड पासवर्ड चुराएं और वेब फॉर्म से डेटा एकत्र करें।

- वीडियो रिकॉर्ड करें और वेबकैम से तस्वीरें लें।

- माइक्रोफ़ोन से ध्वनि रिकॉर्ड करें।

- स्क्रीनशॉट लें।

- क्रिप्टो मुद्रा वॉलेट कुंजी चोरी करें।

- वीपीएन प्रमाणपत्र चोरी करें।

- Android उपकरणों के लिए SMS प्रबंधित करें।

हालांकि समीकरण संपादक भेद्यता, जिसका इन हमलावरों ने शोषण किया था, को 15 महीने पहले पैच किया गया था, नवंबर 2017 पैच मंगलवार के हिस्से के रूप में, कई उपयोगकर्ताओं को अभी तक इसे स्थापित करना बाकी है। वे इस खतरे के संपर्क में हैं।

ऐसा माना जाता है कि ओएलई फ़ाइल में किसी भी पेलोड को वितरित करने के लिए इंटीजर ओवरफ्लो बग का उपयोग किया जा सकता है। इसका मतलब यह है कि Word में अभी तक मौजूद कई अन्य कमजोरियों का भी फायदा उठाया जा सकता है। हमलावर अभी भी पाए जाने वाले शून्य दिन के कारनामों को छिपाने के तरीके खोज सकते हैं।

इंटीजर ओवरफ्लो बग को ठीक करने के लिए एक सुरक्षा अद्यतन बनाने के जवाब में, माइक्रोसॉफ्ट ने कहा है कि समस्या सर्विसिंग के लिए गंभीरता बार को पूरा नहीं करती है क्योंकि बग स्वयं स्मृति भ्रष्टाचार या कोड निष्पादन में परिणाम नहीं देता है।

Microsoft Office को प्रभावित करने वाले गंभीर बग से कैसे सुरक्षित रहें

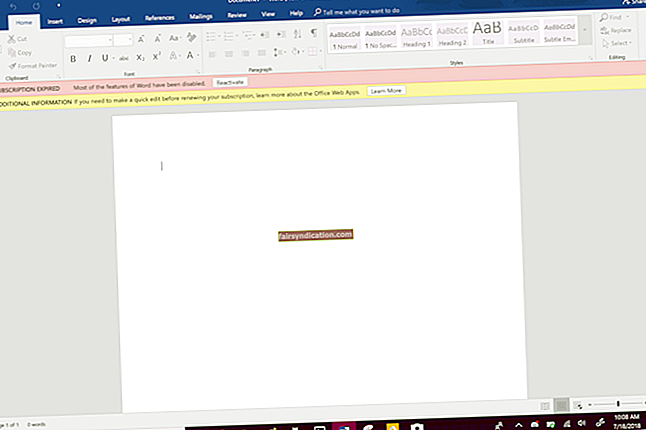

Microsoft की सुरक्षा सलाह के अनुसार, स्मृति भ्रष्टाचार भेद्यता, जिसे CVE-2017-11882 के रूप में ट्रैक किया गया है, केवल अप्रकाशित Office 2016, Office 2013 सर्विस पैक 1, Office 2010 सर्विस पैक 2 और Office 2007 सर्विस पैक 3 को प्रभावित करती है।

अपने पीसी की सुरक्षा के लिए, आपको केवल समीकरण संपादक के लिए बग पैच स्थापित करना है। शोषण से बचने और अपने पीसी को सुरक्षित रखने का यही एकमात्र तरीका है।

हालांकि, कुछ उपयोगकर्ताओं का मानना है कि माइक्रोसॉफ्ट ऑफिस के लिए व्यवस्थापक अधिकारों को अक्षम करने से आपके पीसी को उन हमलावरों से बचाया जा सकता है जो भविष्य में कमजोरियों को खोजने और उनका फायदा उठाने में सक्षम हो सकते हैं।

अपने पीसी की सामान्य सुरक्षा के लिए, हमेशा सुनिश्चित करें कि आप अपने एंटी-मैलवेयर सुरक्षा को अप टू डेट रखें ताकि दुर्भावनापूर्ण आइटम की गतिविधि को रोका जा सके जिनके बारे में आपको संदेह न हो। सक्रिय उपाय महत्वपूर्ण हैं।

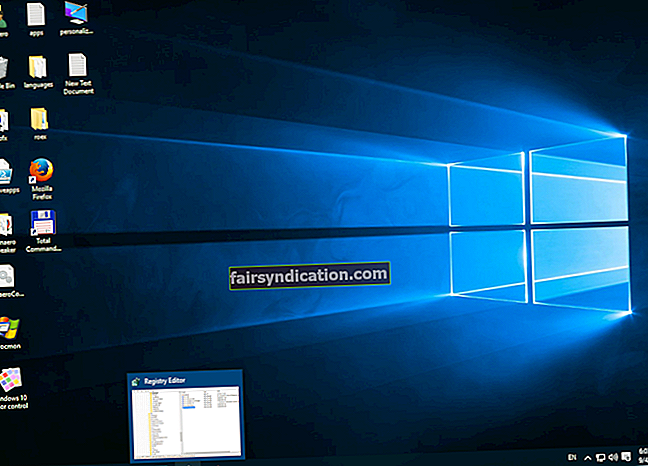

Auslogics Anti-Malware आपके पीसी पर व्यापक विश्लेषण चलाता है:

- दुर्भावनापूर्ण प्रोग्राम खोजें जो चल रहे हों।

- रजिस्ट्री में ऑटो-स्टार्ट आइटम और संदिग्ध प्रविष्टियों का विश्लेषण करें।

- सुरक्षा समस्याओं के लिए अस्थायी फ़ोल्डरों की जाँच करता है।

- डेटा लीक को रोकने के लिए ब्राउज़र एक्सटेंशन स्कैन करें।

- कुकीज़ का पता लगाता है जो आपकी गतिविधियों को ट्रैक करती हैं और आपका व्यक्तिगत डेटा एकत्र करती हैं।

यह उपकरण उन वस्तुओं को पकड़ता है जिन्हें आपका एंटीवायरस छूट सकता है।

हमें उम्मीद है कि आपको यह जानकारी उपयोगी लगी होगी…

नीचे दिए गए अनुभाग में एक टिप्पणी छोड़ दो।